¿Por qué está creciendo el mercado de los seguros de ciberseguridad?

El mercado mundial de los seguros de ciberseguridad está creciendo rápidamente y se espera que alcance más de 20.000 millones de dólares en los próximos años. Las empresas buscan cada vez más la cobertura de seguros a medida que aumenta el número de violaciones que afectan a los datos sensibles de los clientes o de la empresa o que interrumpen los sistemas y las operaciones. La creciente dependencia de la tecnología para conectarse con los consumidores, los socios y otras partes interesadas, la adopción de la nube, el móvil, el Internet de las cosas y otros modelos, y la creciente sofisticación de los ciberataques se combinan para aumentar el riesgo de ciberseguridad.

En este entorno, los miembros de los consejos de administración y los equipos de alta dirección están asumiendo una mayor responsabilidad -y en muchos casos la responsabilidad- en materia de ciberseguridad. Para los directores y gerentes, esto significa dejar de lado las perspectivas tradicionales de que la ciberseguridad es competencia del equipo tecnológico y adoptar un enfoque proactivo de toda la organización para minimizar el riesgo cibernético.

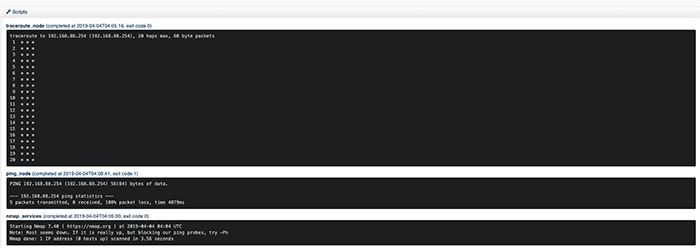

Cumplir con esta responsabilidad implica implantar un programa integral de ciberseguridad que incorpore una serie de medidas para reducir el riesgo. Según el sitio web business.gov.au del Gobierno australiano, estas medidas pueden incluir la actualización de todas las contraseñas a frases de contraseña que cambien letras por símbolos y utilicen una ortografía diferente; el uso de gestores de contraseñas para almacenar y generar contraseñas de forma segura; el uso de software de ciberseguridad de nivel empresarial; la realización de copias de seguridad de los sistemas y archivos en discos duros portátiles; y la búsqueda de ayuda de profesionales informáticos si los sistemas están infectados por malware como el ransomware.

El sitio web también recomienda a las empresas que hablen con corredores de seguros o aseguradoras sobre las opciones para reducir el riesgo de ciberdelincuencia.

Sin embargo, las empresas no sólo deben reforzar sus defensas contra los ataques externos. Los ataques internos y los errores de los empleados también pueden amenazar la integridad de los datos de los clientes y de la empresa, así como de los sistemas clave. Los consejos de administración y los equipos de alta dirección también deben ser conscientes de estos riesgos y asegurarse de que existen planes integrales para mitigarlos. Algunas cuestiones que pueden incluirse en estos planes son la implantación de un acceso a los sistemas y datos basado en funciones -lo que significa que los trabajadores sólo acceden a lo que necesitan para hacer su trabajo- y la formación de los trabajadores sobre cómo gestionar los datos de forma segura. La adopción de estos planes puede ayudar a las empresas a reducir el riesgo y, en consecuencia, a disminuir sus primas de seguro de ciberseguridad. Además, estos planes también pueden minimizar la probabilidad de incurrir en las sanciones reglamentarias y de reputación de una violación de la ciberseguridad