[CASO DE ESTUDIO] CLARO CENAM COMPAÑÍA DE TELECOMUNICACIONES

La integración de la automatización es un paso crucial para que el departamento de TI se convierta en un contribuyente beneficioso para la empresa. Sin embargo, la automatización por sí sola no lo conseguirá; también tiene que haber un cambio de ideología hacia la mejora de la experiencia del usuario dentro de la empresa.

Cuando existe un Centro de Operaciones de Red (NOC) tradicional, la respuesta a los fallos es reactiva, y la supervisión se centra en el estado de los equipos y las funciones suelen dividirse entre la resolución de fallos y el mantenimiento rutinario. La presión sobre los NOC nunca ha sido mayor, el aumento de los requisitos de un mayor rendimiento de la red y la reducción simultánea del tiempo de inactividad suponen un mayor estrés para un NOC.

Utilizando un modelo estratégico de NOC, las implicaciones del estrés pueden reducirse significativamente. Un modelo estratégico se centrará en mejorar la colaboración entre todas las líneas de negocio, aumentar la satisfacción de los usuarios y garantizar la calidad de la red de extremo a extremo. Este modelo se centra en el rendimiento de las aplicaciones más que en el de los equipos. Un ejemplo vital de esto puede ser que el internet está actualmente conectado, pero Office365 está caído, esto afectará la experiencia del usuario y disminuirá la productividad a pesar de que los estados del hardware no se vean afectados.

Para facilitar esta transición a un NOC estratégico, se requiere la automatización con el objetivo de aumentar la experiencia del usuario (UX) y no ahorrar en gastos generales; el énfasis está en mejorar la UX, lo que conduce a un aumento de la productividad. Esto puede ejemplificarse con la reducción del 75% del tiempo de resolución de incidentes de Visa, y la tasa de resolución de la primera llamada del 75% de JPMorgan Chase(Referencia). Ambas cifras se alcanzaron gracias a la utilización de los principios básicos en los que se basa un NOC estratégico.

Para saber más sobre estos principios, entender cómo desarrollar un catálogo de servicios o diseñar una solución para la rápida incorporación de clientes, regístrese en nuestro seminario web gratuito(enlace).

Esta fue la frase que lo inició todo, esto obligó al fundador de Open-AudIT, Mark, a desarrollar el software Open-AudIT. Si avanzamos casi 20 años, todavía se hacen preguntas similares en muchas organizaciones de todo el mundo. Sin embargo, lo que ha cambiado es el proceso de adquisición de esta información: hace 20 años, Mark iba a cada lugar y contaba manualmente cada instalación. Hoy en día, para obtener esta misma información, se puede ejecutar un informe que tardará unos segundos. El usuario más proactivo tendrá este informe programado y esperando en una bandeja de entrada cuando lo desee.

El objetivo va más allá de un ejercicio de recuento, ahora hay mucho más en juego. Anteriormente, el licenciamiento de software era el número de instalaciones, pero este proceso se ha ampliado y complicado. Gartner ha presentado unas directrices para aprovechar el actual licenciamiento de software que está en marcha utilizando la Gestión de Activos de Software.

Sin embargo, los primeros pasos son fundamentales para lo que hace Open-AudIT como programa de código abierto. La detección de dispositivos y la gestión del inventario son dos principios fundamentales de Open-AudIT y también coinciden con los dos primeros pasos para minimizar el gasto en licencias de software.

El Internet de las Cosas (IoT) ha llevado a muchas empresas a capitalizar el potencial computacional y el aumento de los datos disponibles en los objetos cotidianos. La amplitud de los dispositivos con conectividad a Internet ha aumentado exponencialmente, CEB(CEBglobal - IoT Security Primer) sugiere que el número de conexiones crecerá de 6 millones en 2015 a 27 mil millones en 2025. Este aumento ha dado lugar a muchos productos nuevos y a muchos proveedores nuevos que operan en un mercado que puede ser vulnerable a ataques catastróficos. Continúan diciendo que casi el 40% de las empresas creen que la escasa visibilidad y comprensión es su principal reto de gestión de riesgos.

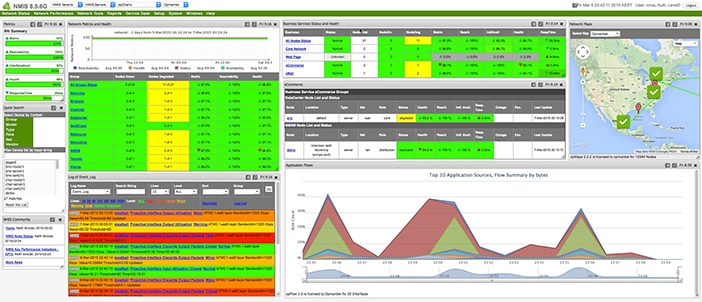

El problema subyacente de una red que se considera con poca visibilidad es la capacidad limitada de descubrir todo lo que está conectado a ella. NMIS puede gestionar cualquier dispositivo que tenga una dirección IP, por lo que si está conectado a su red, directa o indirectamente, NMIS lo sabrá.

Con la evolución de los dispositivos, debería haber una sofisticación igual o mayor en las prácticas de comprensión que se utilizan para supervisar los dispositivos. NMIS recoge información de cualquier dispositivo de su red y, mediante la variable 'sysObjectId', puede atribuir un proveedor al dispositivo de la lista de la empresa. La lista de proveedores se amplía continuamente, puede consultar la lista más común aquí. Sin embargo, la verdadera funcionalidad de NMIS es la capacidad de controlar nuevos proveedores. Este proceso se explica mejor - ¡Aquí!

La mayor visibilidad, combinada con la personalización de los umbrales mediante NMIS, le permitirá tener un mayor control sobre su red. Los usuarios de NMIS estarán familiarizados con SNMP y el modelado de dispositivos, pero hay más controles personalizados disponibles. Vea a Keith Sinclair (CTO de Opmantek) presentar un seminario web que recorre el uso de MIBs para funciones personalizadas, modelado de dispositivos y umbrales personalizados. Este webinar se encuentra - ¡Aquí!

En Opmantek, buscamos constantemente nuevas formas de ayudar a su jornada laboral. Si tiene alguna petición de funciones, temas de seminarios web o ideas que le gustaría ver desarrolladas, no dude en ponerse en contacto con nosotros.

Hace mucho, mucho tiempo, en una ciudad muy, muy lejana, solía trabajar para una institución financiera. Una pequeña institución financiera. Bastante pequeña. Como en ningún software de gestión de TI pequeño. Como si quisiéramos actualizar nuestros escritorios, teníamos que escribir un script por lotes y copiarlo "a mano" en los dispositivos individuales y ejecutarlo uno por uno.

Una vez, mi gerente se me acercó y me preguntó: "¿Cuántas instalaciones de MS Office tenemos?". No podía responder de forma fiable a la pregunta, así que me puse a buscar la forma de averiguarlo. Por aquel entonces, Microsoft tenía un producto llamado SMS Server. Su objetivo era gestionar los PC con Microsoft Windows. También era caro. Bueno, era caro para una pequeña institución financiera. Lo suficientemente caro como para que mi director me negara la financiación y me pusiera en un coche para conducir de norte a sur y registrar a mano las instalaciones de MS Office en 100 PC de 12 sucursales y 200 kilómetros. ¡Buenos tiempos!

Siempre he sido el tipo de persona a la que le gusta escribir código. Creo que la primera vez que escribí algo de basic fue alrededor de 1982. Maldita sea, ¡se me nota la edad! Obviamente, estaba pensando - bueno, si Microsoft puede recuperar la información, entonces ¿cómo? ¿Cómo lo hacen? Eso me llevó a VBScript y WMI. Para nuestras máquinas Windows NT, estos eran componentes opcionales, pero para nuestras nuevas máquinas Windows 98, estaban incorporados, ¡yay! Sí, Windows NT y 98. Las cosas son un poco diferentes ahora, pero en aquel entonces muchas empresas veían la informática como un simple gasto que no querían. Por lo tanto, se gastaba el menor dinero posible en ello. Windows NT y 98 era. Y nada de software de gestión para ti.

OK, así que encontré VBScript y WMI. ¿Y qué? De alguna manera necesito escribir un script para recuperar los detalles de los PCs y realmente almacenarlos en algún lugar. La respuesta obvia es en una base de datos. Somos una tienda de Microsoft, así que servidor SQL. Uh oh - eso cuesta dinero. Ni hablar. Financiación denegada. Suspiro. Bueno, ¿adivinen qué? Investigando un poco más apareció este software llamado "Open Source". Podría tener un servidor web, una base de datos e incluso un sistema operativo completo GRATIS. ¿Qué? ¿Qué es este vudú? Ah, y lo mejor: funcionaría en un viejo ordenador de sobremesa que habíamos retirado. Llámenme vendido.

Estaba tan enamorado de la idea del código abierto que, al solicitar la aprobación del proyecto, declaré que el código debía tener una licencia de código abierto. Lo escribiría por la noche en casa y lo utilizaría en el trabajo. Los derechos de autor se quedarían conmigo, pero la empresa se beneficiaría de tener una herramienta para poder listar qué software había en nuestras máquinas. Le costaría a la empresa 0 dólares. ¡Proyecto aprobado!

Y así nació WINventory. Inventario de Windows. Fue diseñado en primer lugar para recuperar detalles de las máquinas Windows. En el camino vino un cambio de nombre a Open-AudIT, una comunidad saludable, la capacidad de auditar dispositivos de red (routers, switches, impresoras, etc.) así como ordenadores que ejecutan varios sistemas operativos (Windows, Linux, MacOS, AIX, Solaris, etc.). Open-AudIT ha crecido y crecido.

Hemos añadido la posibilidad de realizar informes sobre los datos. Incluso para hacer sus propios informes. Para "descubrir" una red en lugar de ejecutar las secuencias de comandos de auditoría en los PC individuales y mucho más.

Hoy, casi 20 años después, no podría estar más orgulloso de lo lejos que ha llegado este pequeño proyecto de tiempo libre y de lo que hemos conseguido. Hoy en día trabajo para Opmantek y desarrollo Open-AudIT como trabajo a tiempo completo. Desde que llegué a Opmantek, Open-AudIT ha ido viento en popa y no muestra signos de desaceleración. De hecho, tenemos tantas ideas que no sé cómo voy a realizarlas todas.

Tantas ideas, tan poco tiempo.

Así es como nació Open-AudIT. No vamos a bajar el ritmo, así que entra, siéntate, cállate y aguanta.

Adelante y adelante.

Mark Unwin.

El acto de automatizar puede mejorar enormemente la eficiencia de cualquier equipo de red. En lo que respecta a la gestión de la infraestructura de red, Gartner sugiere que se automatice cualquier tarea manual que se realice más de 4 veces al año. Estos mandatos suelen ser atendidos por los equipos más proactivos y siguen siendo un capricho para la mayoría de los equipos que luchan con recursos limitados. Sin embargo, el coste inicial, en tiempo o presupuesto, es menor comparado con la posibilidad de aprovechar los costes de oportunidad de reducir los errores humanos, mejorar el cumplimiento y aumentar la disponibilidad de trabajo del personal.

La automatización de procesos se está convirtiendo en un requisito porque los humanos ya no pueden seguir manualmente los cambios de configuración en tiempo real. La priorización de las tecnologías de automatización permite a una empresa ser más ágil y responder a los cambiantes requisitos del mercado/cliente.

La rápida incorporación de la norma de cumplimiento del GDPR a las normas existentes, PCI o HIPAA, por ejemplo, requerirá que las empresas sean menos pasivas con la gestión del riesgo. El riesgo debe ser gestionado y no evitado, el GDPR actúa como una invitación a cambiar los protocolos empresariales tradicionales porque no hay forma de evitar el GDPR. Para mitigar el riesgo del GDPR es necesario mejorar el cumplimiento y la elaboración de informes precisos, ambas recompensas para el éxito de la automatización de la red.

Un concepto erróneo habitual sobre la automatización es que el resultado reduce el tamaño de un equipo. Esto puede ocurrir en una empresa reactiva, pero una empresa proactiva transferirá la carga de trabajo de un proyecto a otro. La capacidad de formación cruzada o de mejora de las competencias del personal hará que su equipo sea más valioso. Existe la ventaja añadida de ser más ágil en su enfoque de la transición del flujo de trabajo de las tareas administrativas hacia la gestión de la infraestructura o el aumento de la satisfacción del cliente.

La gestión de la configuración y el cumplimiento es ahora más fácil de implementar con opConfig. opConfig supervisará continuamente la configuración de los dispositivos descubiertos por Open-AudIT Enterprise o gestionados por NMIS, hará un seguimiento de los cambios y almacenará un historial completo de la información de configuración. opConfig puede aprovechar el motor de políticas empresariales de NMIS, opEvents, para proporcionar correlación y notificación instantáneas cuando las configuraciones de los dispositivos cambien o se desvíen de las políticas empresariales. La combinación de estos sistemas ayudará a la automatización de su red, a la rápida resolución de problemas y al cumplimiento de las normas.