Descubrimiento, auditoría y cumplimiento de la red: Una guía completa

Aprenda cómo funcionan estos procesos esenciales, por qué son importantes y cómo puede utilizarlos para mejorar la gestión de su red.

El panorama de las redes del futuro será más complejo de navegar que nunca. Se calcula que el coste mundial de la ciberdelincuencia alcanzará los 15,63 billones de dólares estadounidenses en 2029, tras un aumento continuo durante los 16 años anteriores. Se prevé que la creación mundial de datos alcance más de 180 zettabytes en 2025, frente a los 64,2 zettabytes de 2020. Y la proliferación de la IA es inevitable: según Gartner, "en 2029, el 10 % de los consejos de administración mundiales utilizarán la orientación de la IA para cuestionar decisiones ejecutivas que son materiales para su negocio."

Para adelantarse a estas tendencias y evitar repercusiones negativas en su cuenta de resultados, es esencial una gestión eficaz de la red, y tomar medidas proactivas para lograr y mantener la conformidad de la red será más importante que nunca. Pero, ¿cómo lograr una gestión eficaz de la red si no se sabe qué activos hay en ella?

La detección y la auditoría de redes desempeñan un papel fundamental a la hora de cumplir las normativas, reforzar la seguridad, aumentar la resistencia operativa y garantizar la continuidad del negocio. El repositorio de información que se obtiene de la automatización de la detección y la auditoría proporciona lo que se conoce como fuente de verdad de la red (NSoT), un repositorio central de datos que se puede utilizar para gestionar y configurar eficazmente toda la red.

En esta guía completa sobre descubrimiento, auditoría y cumplimiento de normativas, repasaremos las funciones clave del descubrimiento y la auditoría de redes, cómo funcionan conjuntamente para lograr el cumplimiento de normativas y por qué debería utilizar una herramienta como Open-AudIT para estos procesos.

Índice

- ¿Qué es la detección de redes?

- ¿Qué es la auditoría de red?

- ¿Qué es la conformidad de la red?

- Cómo colaboran la detección, la auditoría y el cumplimiento de la normativa

- Por qué son importantes la detección, la auditoría y el cumplimiento

- Herramientas de detección, auditoría y cumplimiento

- Logre la conformidad de la red con Open-AudIT

¿Qué es la detección de redes?

La detección es la base para cumplir la normativa y gestionar eficazmente la red. El descubrimiento de la red se refiere simplemente al proceso de identificar todos los dispositivos y componentes conectados a la red de su empresa, creando un inventario completo de los activos, incluidos los dispositivos de hardware, las aplicaciones de software y los servicios.

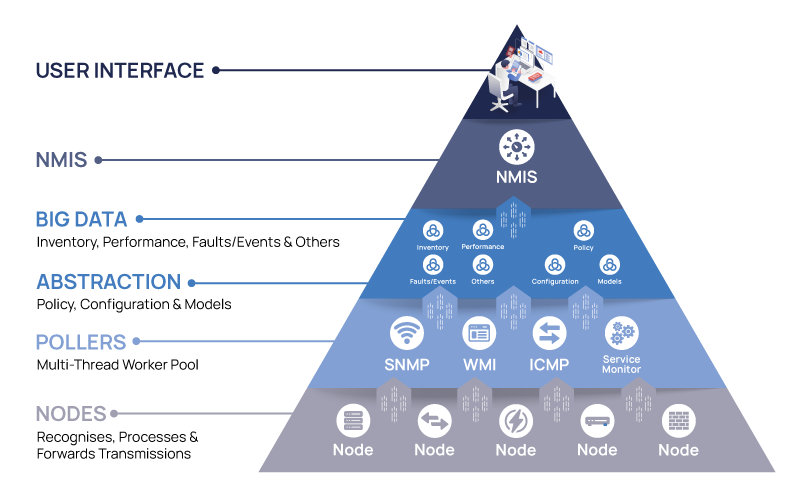

El descubrimiento de redes suele implicar varios métodos como la ejecución de scripts (como Python, Powershell o Bash) y el envío de solicitudes de ping, consultas SNMP o escaneos de puertos para detectar y examinar los componentes de la red. Como resultado, los equipos pueden recopilar datos sobre tipos de dispositivos, versiones, conexiones, controles de acceso, patrones de uso, etc.

La detección periódica de redes permite a los equipos de red descubrir varias funciones de las que antes carecían:

- Cumplir la normativa: El acceso a un inventario de red actualizado y registrado con regularidad es el primer paso para mantener el cumplimiento de las normas y reglamentos del sector (más información al respecto próximamente).

- Asigne recursos de forma eficaz: Optimice el rendimiento y los costes de la red identificando los recursos infrautilizados y equilibrando la asignación de recursos.

- Mantenga los dispositivos actualizados: asegúrese de que cada dispositivo de red dispone de las últimas versiones de software y dispositivos para parchear vulnerabilidades y proteger los datos de extremo a extremo.

- Gestión de activos: Obtenga un inventario completo de todos los dispositivos, aplicaciones y servicios de red, lo que permite un mejor seguimiento y gestión de los activos. Esto incluye hardware, sistemas operativos y software al final de su vida útil, así como dispositivos nuevos y obsoletos.

- Supervisión de la seguridad: Al identificar dispositivos no autorizados o permisos de usuario no deseados mediante métodos como la supervisión de servicios de cortafuegos y los paneles de seguridad de Windows, la detección de redes mejora la seguridad de la red y previene las ciberamenazas.

- Resolución de problemas: Con un mapa detallado de la topología de la red y los dispositivos conectados, los administradores pueden diagnosticar, resolver y prevenir más fácilmente los problemas de red.

La detección de redes es un proceso fundamental que dota a los profesionales de TI de un conocimiento exhaustivo de su infraestructura de red, lo que les permite gestionar, proteger y optimizar sus redes de forma más eficaz mediante auditorías.

¿Qué es la auditoría de red?

Mientras que el descubrimiento simplemente "encuentra" lo que hay en su red, la auditoría es el proceso de interrogar esta información para evaluar y valorar la seguridad, el rendimiento y el cumplimiento de su red. Los equipos pueden hacer esto filtrando sus descubrimientos utilizando parámetros personalizados para explorar casi cualquier cosa que puedan querer saber.

Las auditorías de red generan informes que pueden (y deben) conservarse como registros empresariales; también pueden utilizarse para realizar un seguimiento de los cambios en la red a lo largo del tiempo. La información recopilada en la detección puede utilizarse para generar informes de auditoría como:

- Instantánea del inventario de activos: Registre una lista completa de dispositivos, sistemas y activos conectados a la red, incluidos servidores, enrutadores, conmutadores, impresoras, dispositivos IoT y dispositivos de usuario final, como estaciones de trabajo de empleados.

- Mapa topológico de la red: Consulta cómo están conectados entre sí los dispositivos de tu red.

- Configuración de dispositivos: Capture los detalles de configuración de dispositivos de red como cortafuegos, conmutadores y enrutadores, y realice un seguimiento de los cambios de configuración a lo largo del tiempo.

- Control de acceso: Compruebe los permisos de usuario y los niveles de acceso en todos sus dispositivos y software para gestionar las amenazas internas.

- Vulnerabilidades de seguridad: Encuentra software obsoleto, puertos abiertos, contraseñas débiles o protocolos inseguros como Telnet.

- Tráfico y uso del ancho de banda: Comprueba el uso del ancho de banda en distintas partes de la red e identifica los puntos de congestión.

- Informe de estado de cumplimiento: Comprueba el cumplimiento de tu red con las normativas o estándares del sector como GDPR, HIPAA o PCI-DSS, ACSC Essential Eight o CIS.

Realizar auditorías periódicas de la red es crucial para la continuidad de la empresa, ya que ayuda a las organizaciones a mantener una infraestructura de red segura y conforme a las normas. Al identificar y abordar los posibles problemas de forma proactiva, puede mitigar los riesgos, prevenir las filtraciones de datos y evitar costosos tiempos de inactividad o sanciones reglamentarias.

¿Qué es la conformidad de la red?

Aunque la gestión de la red a través de una detección y auditoría eficaces tiene muchas otras ventajas, el cumplimiento de la red es la principal razón para hacerlo.

Lograr la conformidad de la red significa adherirse a los reglamentos y normas pertinentes que mantienen la integridad, privacidad y seguridad de los datos, entre otras cosas. La conformidad es una parte innegociable de la gestión de redes, y la confianza de clientes, inversores y socios puede depender de la capacidad de una organización para cumplir las normas reglamentarias de su sector.

Las organizaciones deben permanecer atentas a su cumplimiento para satisfacer los requisitos legales y reglamentarios, evitando cuantiosas multas y daños a su reputación. Los marcos normativos que debe cumplir su organización (si los hay) dependen de su sector y región/es de actividad, y casi siempre incluirán medidas de seguridad de los datos.

Es posible que también tenga que tener en cuenta la normativa interna; por ejemplo, quizás trabaje para una empresa que también aplica su propio conjunto de normas de privacidad de datos.

Gracias a la detección y auditoría de redes, las empresas pueden cumplir la normativa:

- Identificar la normativa aplicable en función del sector, la ubicación y las prácticas de tratamiento de datos de la organización.

- Realización de auditorías periódicas de la red que identifiquen posibles vulnerabilidades y áreas de incumplimiento de conformidad con esta normativa.

- Implantar controles de seguridad y correcciones para hacer frente a los riesgos identificados y cumplir la normativa pertinente.

- Supervisión continua de la red para detectar infracciones de la normativa e incidentes de seguridad.

- Elaborar informes sobre el estado de cumplimiento que contrasten con la normativa del sector y que sirvan de registro para la verificación del cumplimiento.

- Mantener documentación detallada y pistas de auditoría a lo largo del tiempo para el seguimiento de los cambios y las auditorías de conformidad.

Cómo colaboran la detección, la auditoría y el cumplimiento de la normativa

Cada uno de estos procesos refuerza a los demás: los descubrimientos proporcionan visibilidad, las auditorías evalúan la seguridad y el cumplimiento, y juntos permiten a las organizaciones mantener el cumplimiento de forma estructurada y exhaustiva. La conformidad de la red, a su vez, depende de la precisión de los datos de descubrimiento para garantizar auditorías precisas y la alineación continua con las políticas de seguridad.

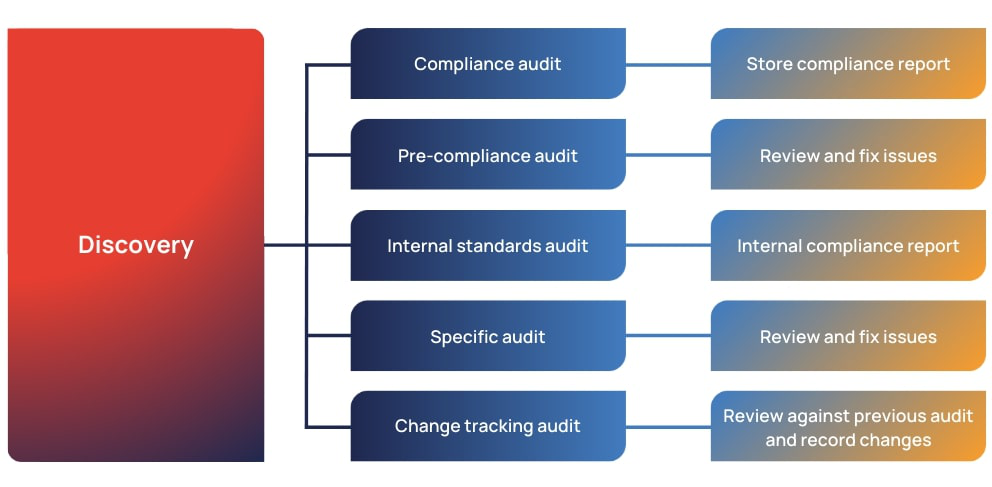

Cuando ejecuta un descubrimiento de red, puede ejecutar varias auditorías a partir de ese descubrimiento con el fin de:

- Almacenamiento de los informes de cumplimiento

- Revisión y corrección de problemas para mantener la conformidad

- Comprobación de las normas internas

- Seguimiento de los cambios a lo largo del tiempo

- Centrarse en una parte específica de su red, como la distribución del ancho de banda o el estado de la garantía del hardware.

Por qué son importantes la detección, la auditoría y el cumplimiento

¿Confiaría en un proveedor de servicios sanitarios que no cumpliera la normativa HIPAA, en un proveedor de servicios públicos que no cumpliera la normativa NERC o en un banco que no cumpliera la normativa PCI DSS? ¿Se limitaría a esperar que sus datos personales estuvieran seguros y que estos servicios no fallaran, o se iría con su negocio a otra parte?

A medida que las redes se hacen más complejas, los procesos de descubrimiento y auditoría son la forma definitiva no sólo de lograr el cumplimiento de la normativa, sino también de conseguir un negocio rentable.

Toda organización debe tomarse en serio el cumplimiento de la normativa, ya que su incumplimiento puede acarrear:

- Costosas multas de los organismos reguladores

- Responsabilidades legales, incluidas posibles demandas

- Daños a la reputación a largo plazo

- Mayor control gubernamental

- Operaciones comerciales interrumpidas

- Pérdida de confianza de clientes e inversores.

En un plano más amplio, las consecuencias de no gestionar la red también pueden ser:

- Ciberataques por vulnerabilidades de la red, software y dispositivos obsoletos o acceso no autorizado a la red.

- Aumento de los costes debido a la ineficacia de la red sin control

- Problemas de rendimiento debidos a la falta de visibilidad sobre los patrones de uso, el tráfico y el ancho de banda.

- Mala asignación de recursos, lo que provoca cuellos de botella y recursos infrautilizados.

- Dificultad para diagnosticar y resolver los problemas de red, lo que aumenta el tiempo medio hasta la resolución y provoca tiempos de inactividad, latencia, fluctuaciones y deterioro de la experiencia del usuario.

- Desafíos de gestión e integración de su red a medida que añade proveedores de servicios, ubicaciones y automatizaciones con el tiempo.

No es necesario que su equipo realice descubrimientos y auditorías manuales. De hecho, se lo desaconsejamos: las auditorías manuales son propensas a descuidos e incoherencias, y pueden llevar muchísimo tiempo.

En cambio, automatizar los procesos de descubrimiento de redes con una herramienta es una forma sencilla de dotar a su empresa de una NSoT. Una NSoT le permite comprobar y validar el rendimiento de su red y tomar el control total de la gestión de la misma.

Como resultado, ahorrará tiempo y recursos, mejorará la fiabilidad y podrá resolver los problemas de forma proactiva. Este aumento de la eficiencia tiene un efecto dominó en toda la organización, ya que reduce los contratiempos operativos, minimiza el tiempo de inactividad y acelera la comercialización.

Puede automatizar y personalizar sus descubrimientos de red para asegurarse de que no se le pasa nada por alto utilizando una herramienta específica.

Herramientas de detección, auditoría y cumplimiento

Una gestión eficaz de la red requiere una herramienta capaz de integrarse en ella, buscar dispositivos, almacenar configuraciones y otra información, y generar información para la auditoría y la toma de decisiones.

Puede asegurarse de elegir la mejor herramienta para su organización comprobando sus ofertas:

- la posibilidad de realizar descubrimientos programados y no programados

- información mostrada en un panel detallado y personalizable

- amplio apoyo de los proveedores

- múltiples opciones de informes de auditoría

- integración con la infraestructura y las soluciones de seguridad existentes

- la opción de realizar auditorías en función de las referencias del sector para facilitar el cumplimiento.

Estas funciones le permiten mantener la conformidad de su red con el mínimo esfuerzo, así como la flexibilidad necesaria para gestionar eficazmente su red a medida que se vuelve más compleja.

Logre la conformidad de la red con Open-AudIT

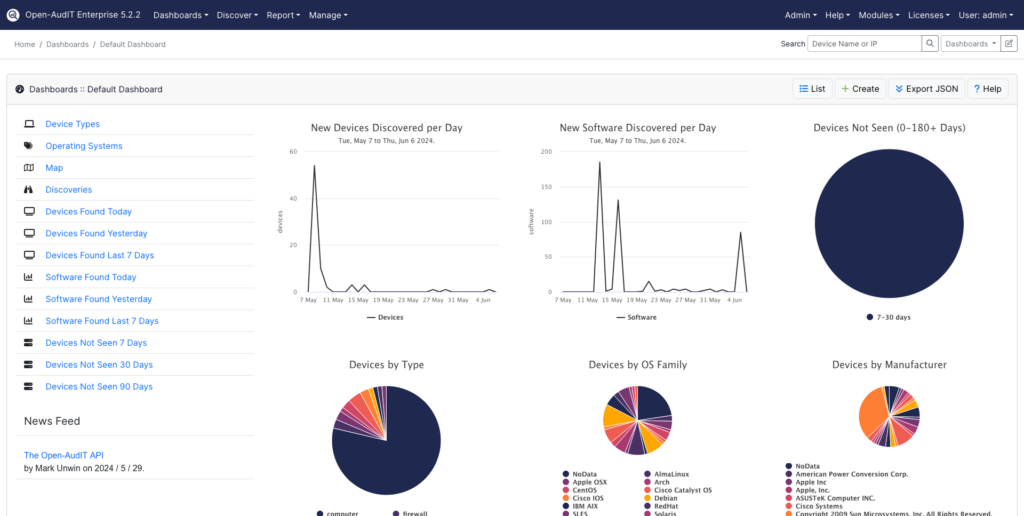

Con funciones inteligentes de descubrimiento, auditoría y cumplimiento, Open-AudIT de FirstWave le proporciona visibilidad y control completos y rentables de su red, permitiéndole gestionar sus activos y lograr el cumplimiento sin esfuerzo. Además, con la Community Edition, empezar es gratis (con la opción de adquirir funcionalidades adicionales).

Cuando utilice Open-AudIT, obtendrá funciones como:

- Detección precisa de dispositivos: Ejecute descubrimientos automatizados o no programados, incluidos SSH y SNMPv3, para obtener registros detallados de todos los dispositivos conectados a la red. Profundice con la capacidad de filtrar dispositivos dentro de ciertos parámetros (por ejemplo, dentro de un rango de direcciones IP).

- Cobertura completa: Configure colectores locales en partes de su red sin cobertura aérea o en distintas ubicaciones geográficas, para no perderse nada.

- Cuadros de mando detallados: Explore todo lo que pueda querer saber sobre su red con los extensos paneles de Open-AudIT, que le ofrecen la posibilidad de visualizar sus datos de descubrimiento de la forma que desee.

- Informes exhaustivos: Filtra y exporta los datos de detección a más de 80 tipos de informes diferentes, lo que facilita el escrutinio de dispositivos, permisos de usuario, versiones de software y hardware, información de conexión y mucho más.

- Normas y políticas de evaluación comparativa: Si utiliza Open-AudIT Enterprise, puede lograr fácilmente la conformidad con puntos de referencia personalizados. Elija entre nuestra larga lista de estándares del sector incluidos o establezca puntos de referencia personalizados basados en las propias políticas de seguridad de su organización.

- Descubrimientos iniciales: Obtenga una instantánea completa de su red ejecutando un descubrimiento de semillas -una secuencia de descubrimientos ejecutados desde un único enrutador "semilla" para construir una imagen extensa de cada dispositivo en su red- para obtener una visión completa a vista de pájaro.

- Protección de TI en la sombra: Open-AudIT le ayuda a identificar dispositivos no autorizados o actividades maliciosas en su red, conocidas como TI en la sombra, mediante la monitorización continua de la red. Además, si su organización tiene software en la lista negra, puede personalizar Open-AudIT para que le notifique si se descubre este software.

- Seguimiento de cambios: Open-AudIT realiza un seguimiento de los cambios en los atributos específicos de los dispositivos, incluido el software instalado, el hardware y la configuración, para que pueda auditar fácilmente los cambios a lo largo del tiempo.

- Control de acceso basado en funciones (RBAC): Obtenga un control granular sobre los permisos de usuario para filtrar y limitar el acceso a los datos confidenciales de la red, reduciendo el riesgo de amenazas internas.

Instale Open-AudIT en menos de 10 minutos con nuestra guía rápida.

A diferencia de la mayoría de los competidores, el ágil equipo de expertos en desarrollo de FirstWave utiliza su profundo conocimiento de la industria para ofrecer a cada cliente soporte práctico para todas las soluciones FirstWave.

La gestión eficaz de la red a través de la detección, la auditoría y el cumplimiento es crucial para el éxito empresarial. Open-AudIT ofrece estas funciones en una plataforma completa y fácil de usar que crecerá con su empresa.