Cómo instalar Open-AudIT: Guía rápida

Descubra cómo puede empezar a utilizar nuestra herramienta de descubrimiento de activos de red de código abierto en menos de 10 minutos.

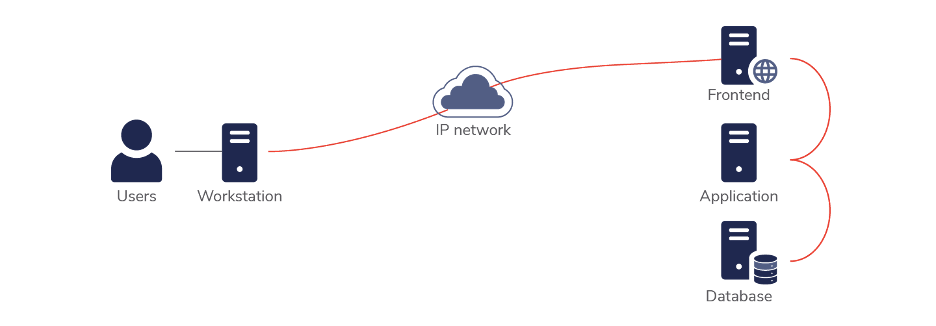

En un entorno de red moderno, la detección de activos informáticos es imprescindible.

Tener la capacidad de supervisar y gestionar los dispositivos de red le ayuda a proteger sus datos de usuarios no autorizados, mantener actualizados el software y los dispositivos críticos, lograr el cumplimiento de las normativas y mitigar las amenazas a la red. Además, ahorrará tiempo y recursos valiosos en tareas de exploración de la red y gestión de inventario.

Open-AudIT le permite hacer todas estas cosas y más en tiempo real, y puede tenerlo completamente instalado y funcionando en menos de 10 minutos. Le mostraremos cómo en esta guía rápida.

¿Qué es Open-AudIT?

La herramienta de descubrimiento de redes de código abierto de FirstWave le muestra lo que hay en su red, cómo está configurada y cuándo cambia, para que usted pueda:

- descubre todos los dispositivos

- detectar cambios en su entorno

- estar al tanto de los requisitos de concesión de licencias de TI.

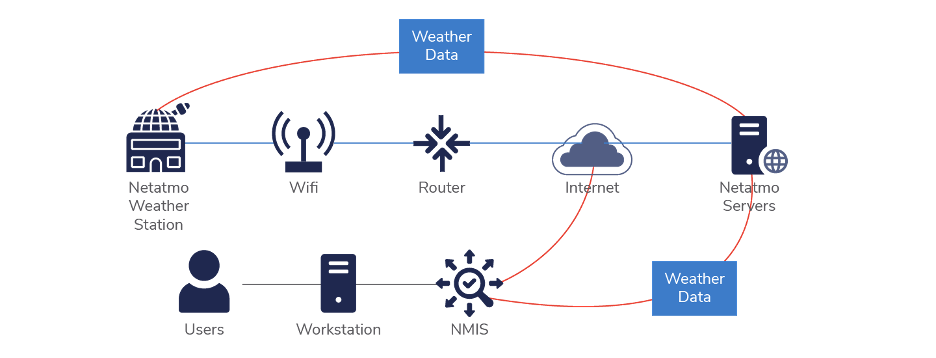

Open-AudIT lo hace escaneando de forma inteligente la red de su organización y almacenando las configuraciones de los dispositivos que descubre. Esto le proporciona una visibilidad inmediata de:

- licencias de software

- cambios de configuración

- dispositivos no autorizados

- utilización de la capacidad

- informes sobre el estado de la garantía del hardware.

Open-AudIT también puede recopilar enormes cantidades de datos de distintas redes, que se pueden catalogar y cotejar en informes significativos. La descarga de esta herramienta no sólo es gratuita, sino que también ofrecemos una licencia profesional gratuita para 100 dispositivos con la que podrá empezar a trabajar.

Requisitos de instalación

El instalador de Open-AudIT se encargará de la mayoría de los requisitos previos por usted, pero asegúrese de que dispone de lo siguiente:

- Cualquier navegador moderno importante que admita HTML5 (por ejemplo, Chrome, Firefox, Safari).

- Como mínimo, un dispositivo Intel i3 con 4 GB de memoria y 1 GB de disco (puede aumentar con el número de dispositivos y redes descubiertos).

A continuación también se enumeran los requisitos previos específicos del sistema operativo. Obtenga más información sobre los requisitos para instalar y ejecutar Open-AudIT aquí.

Descargar Open-AudIT

Visite nuestro sitio web para descargar la última versión. Seleccione la opción Linux o Windows y descargue el binario.

Open-AudIT se instala en las instalaciones. También puede utilizar la máquina virtual FirstWave si lo prefiere, y obtener todas las aplicaciones de monitorización FirstWave instaladas y listas para usar.

Cómo instalar para Windows

Requisitos previos

- Para Windows, se admiten las siguientes distribuciones (sólo de 64 bits):

- Windows Server 2016 y superior.

- Si aún no dispone de NMAP, visite nmap.org para descargar la última versión binaria de NMAP. Haga clic con el botón derecho en el archivo .exe descargado y seleccione Ejecutar como administradory ejecute el asistente de instalación con la configuración predeterminada.

- Si aún no lo tiene, instale la última versión de Visual C.

- Windows 10 y 11 no son compatibles con Open-AudIT Server (están bien como máquinas descubiertas).

Instalación

- Después de descargar Open-AudIT, haga clic con el botón derecho en el archivo .exe descargado y seleccione Ejecutar como administrador.

- Instale Open-AudIT haciendo clic con el botón derecho del ratón en el archivo .exe y seleccionando Ejecutar como administrador.

- Ejecute el asistente de instalación con la configuración de instalación por defecto aplicada.

Obtenga más información sobre la instalación y actualización de Open-AudIT para Windows.

Cómo instalar para Linux

Requisitos previos

- Para Linux, se admiten las siguientes distribuciones (sólo de 64 bits):

- RedHat 8/9

- Debian 11/12

- Ubuntu 20.04/22.04.

- Nuestro instalador de Linux instalará automáticamente todas las dependencias necesarias.

Instalación

- Después de descargar Open-AudIT, simplemente ejecute el siguiente comando:

sudo ./OAE-Linux-x86_64-release_5.4.0.run.- Nota: La versión al final del nombre del archivo puede cambiar.

Obtenga más información sobre la instalación y actualización de Open-AudIT para Linux.

¿Instalación para SUSE? Obtenga los detalles de la instalación aquí.

Reclame sus licencias gratuitas

- Abra su navegador, vaya a http://YOUR_SERVER/open-audit/ e inicie sesión.

- Rellene el formulario en http://YOUR_SERVER/open-audit/index.php/configuration/license_string para activar su licencia profesional gratuita para 100 dispositivos.

Añada sus credenciales

Open-AudIT puede gestionar diversos tipos de credenciales, incluidos los tipos estándar SNMP, Windows y SSH.

- En el panel de control de Open-AudIT, vaya a Descubrir > Credenciales > Crear credenciales.

- Añada los datos de su credencial y haga clic en Enviar.

- Repita este proceso tantas veces como sea necesario para añadir las credenciales del dispositivo que desee a Open-AudIT.

Si no dispone de las credenciales para un dispositivo de su red, seguirá viendo el dispositivo en Open-AudIT, pero la recuperación de datos será limitada.

Ahora, ¡puedes añadir un descubrimiento!

Empieza a descubrir

- En el panel de control de Open-AudIT, vaya a Descubrir > Descubrimientos > Crear descubrimientos.

- Añada un nombre y la subred para su descubrimiento. Normalmente, la mayoría de los usuarios utilizan una red /24, por ejemplo 192.168.1.0/24.

- Haga clic en el botón Ejecutar en la página de detalles de la detección.

- Haga clic en el botón Actualizar en cualquier momento para actualizar los registros a medida que avanza la detección.

- Repita este proceso tantas veces como sea necesario para añadir todos los descubrimientos deseados.

- En el panel de Descubrimientos, verás todos los dispositivos de la lista. Para ver información detallada sobre un dispositivo descubierto, vaya a Gestión > Dispositivos > Lista de dispositivos.

- Haga clic en el icono del ojo situado debajo de Detalles de cualquier dispositivo para explorar la gran cantidad de datos que Open-AudIT ha recopilado sobre él.

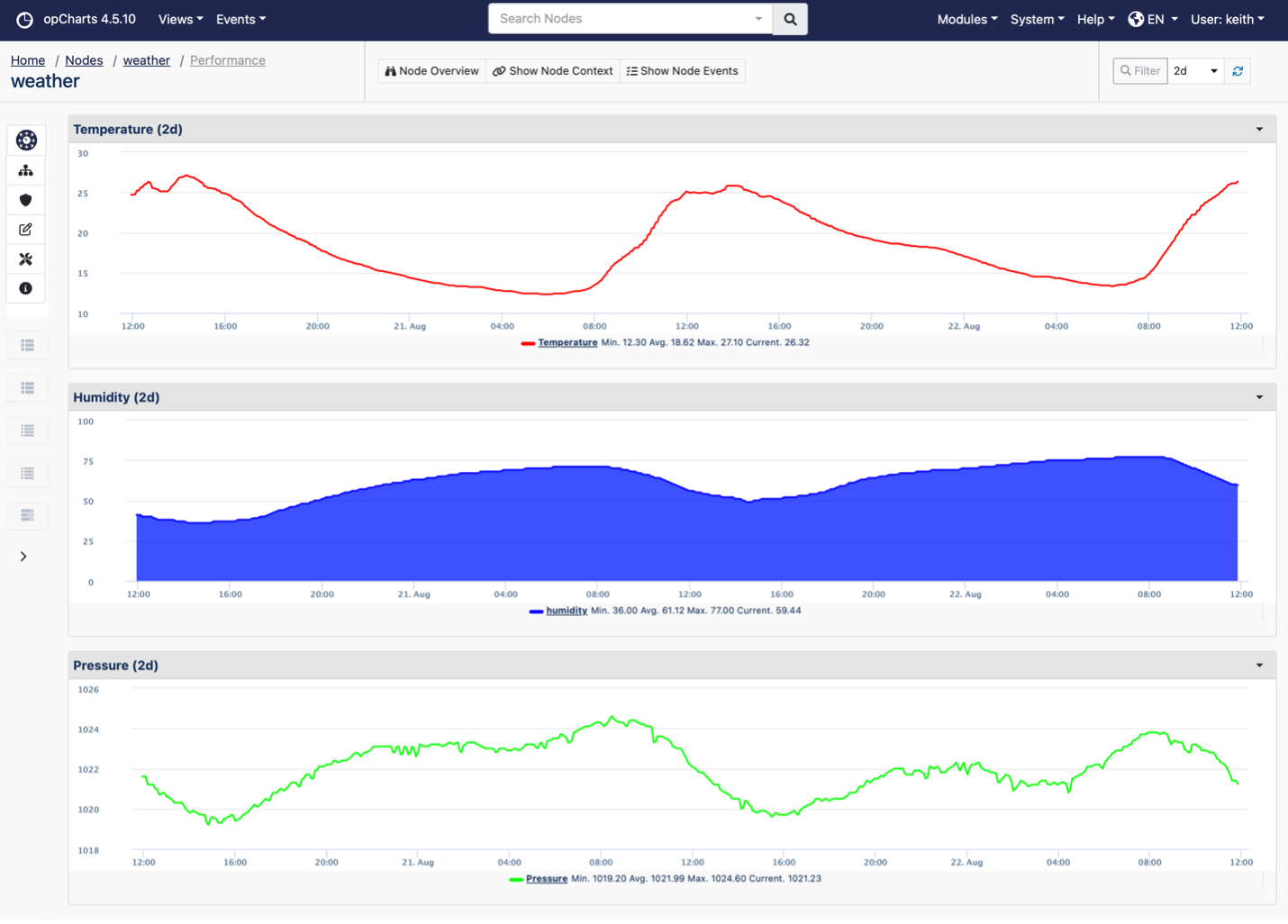

Después de añadir sus credenciales y ejecutar sus descubrimientos, observará que su panel de inicio muestra ahora una variedad de gráficos que le ofrecen una visión más profunda de su red.

¡Hecho!

¿Quieres ver cómo funciona? A continuación puedes ver todo el proceso con más detalle.

¡Feliz descubrimiento!

Más información sobre Open-AudIT

Lista de reproducción de Open-AudIT en YouTube