Seguridad del correo electrónico sin fricciones: La solución a la seguridad del correo electrónico en la incorporación

En la carrera por adelantarse a las últimas amenazas de ciberseguridad, la seguridad del correo electrónico es más importante que nunca. Sin embargo, los métodos tradicionales de incorporación de soluciones de seguridad del correo electrónico han sido lentos y costosos, lo que ha impedido a muchas empresas implementar estas protecciones vitales. CyberCision de FirstWave cambia todo esto con Frictionless Email Security. Este nuevo enfoque innovador elimina las barreras a la incorporación de la seguridad del correo electrónico, haciendo que sea más fácil y rápido para los proveedores de servicios y las empresas de telecomunicaciones añadir estas protecciones esenciales a las redes de sus clientes. Con Frictionless Email Security, puede estar seguro de que su empresa está protegida frente a las amenazas más recientes.

El correo electrónico es una de las herramientas de comunicación más importantes para las empresas, por lo que es esencial contar con una plataforma segura. Sin embargo, la incorporación de los clientes a una plataforma de seguridad del correo electrónico puede llevar mucho tiempo y estar plagada de posibles errores humanos. En el pasado, los proveedores de servicios han tenido que dedicar cantidades significativas de tiempo, a menudo fuera de horario, del personal técnico superior para realizar cambios manuales en los registros DNS y MX. Incluso con las mejores intenciones, siempre existe la posibilidad de que algo salga mal.

Entre las limitadas "ventanas de cambio" disponibles fuera de horario para que los proveedores de servicios se apoyen en su personal senior antes de quemarlo, y el coste adicional que esto supone y que casi con toda seguridad tendrá que repercutir en sus clientes, la seguridad tradicional del correo electrónico a bordo está llena de barreras.

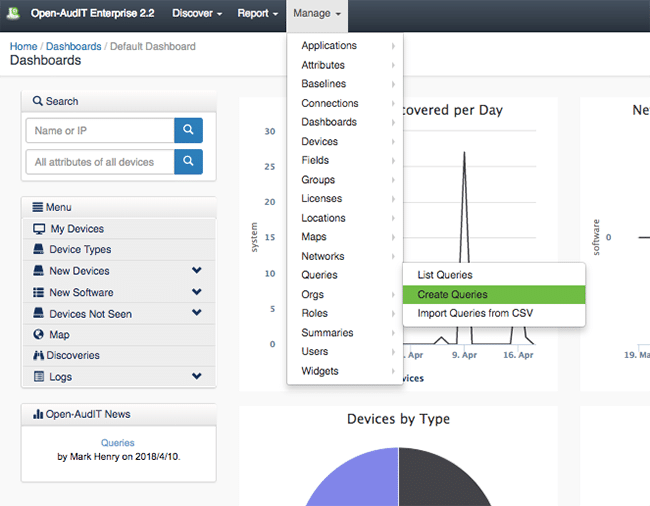

Ahí es donde entra en juego Frictionless Email Security de FirstWave. Con la activación automatizada, que no está sujeta a cambios manuales de DNS y registros MX, así como las integraciones de API para permitir la capacidad de implementar a escala, FirstWave permite a los proveedores de servicios y a las empresas de telecomunicaciones implementar la seguridad del correo electrónico de clase mundial a sus clientes con facilidad.

Por último, los proveedores de servicios y las empresas de telecomunicaciones pueden incorporar clientes de seguridad del correo electrónico a escala, con rapidez y con un esfuerzo mínimo, abriendo nuevos canales de comercialización.